Злоумышленники заразили более 100 тысяч компьютеров с помощью браузерных расширений, которые похищали данные для входа на сайты, тайно добывали криптовалюты и заставляли людей переходить по вредоносным ссылкам. Плагины распространялись через официальный магазин расширений для Chrome.

Мошенники действовали как минимум с марта. Исследовательской компании Radware удалось обнаружить семь вредоносных расширений. Команда безопасности Google удалила пять плагинов сама, а ещё ото двух избавилась после того, как о них сообщила Radware. По словам фирмы, была заражена «хорошо защищённая сеть» неназванной глобальной компании-производителя.

«По мере распространения вредоносного ПО группа продолжит искать новые способы использовать украденные активы, — заявила Radware, имея в виду авторов расширений. — Такие группы постоянно выпускают новые вирусы для обхода протоколов безопасности».

Расширения обнаружили с помощью алгоритмов машинного обучения, которые проанализировали журналы коммуникаций заражённых сетей. Список плагинов выглядит следующим образом:

- Nigelify;

- PwnerLike;

- Alt-j;

- Fix-case;

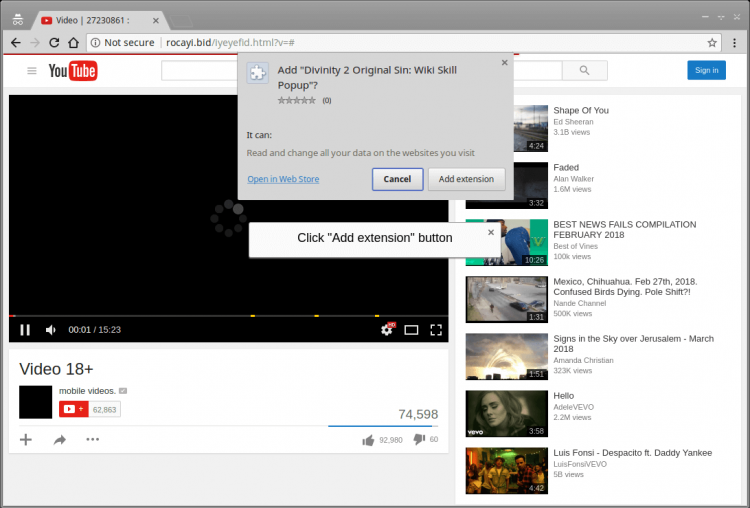

- Divinity 2 Original Sin: Wiki Skill Popup;

- Keeprivate;

- iHabno.

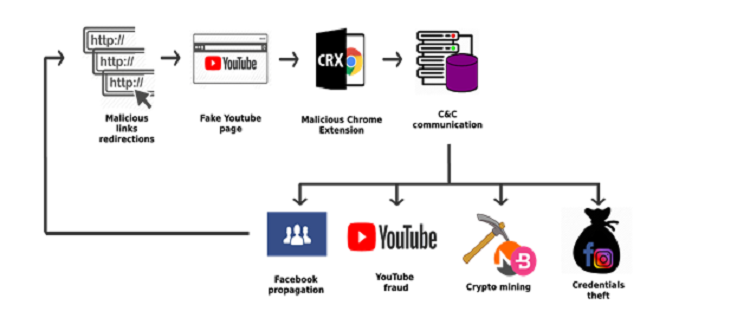

Плагины распространялись с помощью ссылок в Facebook, которые направляли пользователей на поддельную страницу на YouTube, где им предлагалось установить расширение. После этого последнее с помощью JavaScript делало компьютер частью ботнета. Он похищал данные для входа в Instagram и Facebook, а также собирал информацию с аккаунта в Facebook. Дальше вредоносные ссылки распространялись среди друзей жертвы.

Также ботнет устанавливал плагин для майнинга цифровых валют Monero, Bytecoin и Electroneum. За последнюю неделю мошенники добыли около $1 тысячи — по большей части в Monero. Чтобы пользователь не мог удалить расширение, ботнет закрывал вкладку плагина при её открытии и блокировал ряд инструментов безопасности от Facebook и Google.